command-injection-1 | 워게임 | Dreamhack

오늘은 웹해킹분야의 문제를 풀어볼예정이다

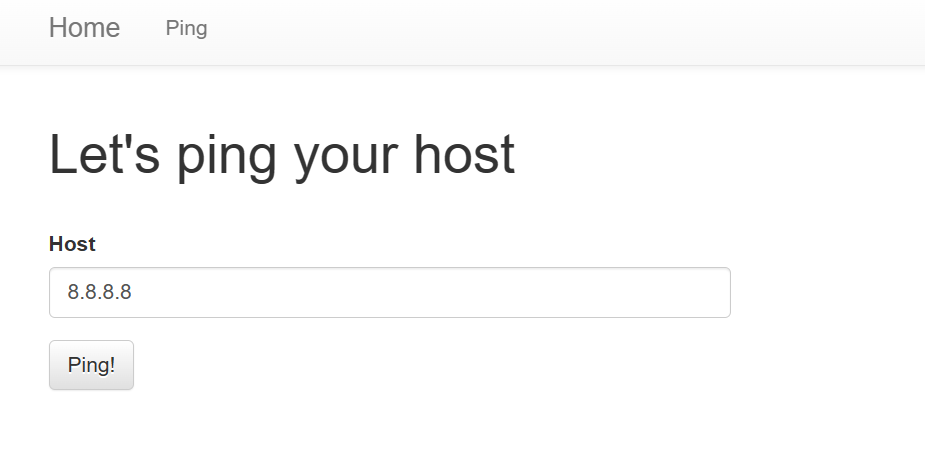

문제는 다음과 같다.

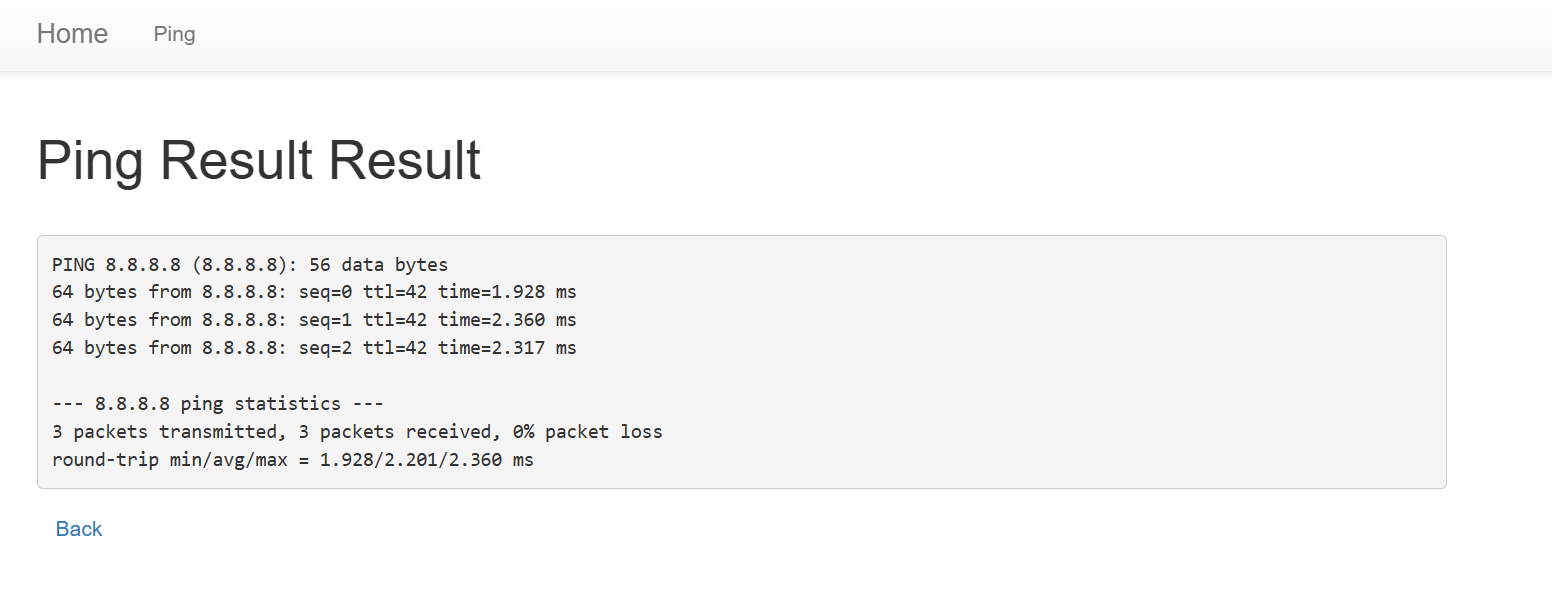

왼쪽의 그림은 접속화면이고 ping 화면으로 들어가 HOST 칸에 8.8.8.8입력 시

위의 결과창을 확인할 수 있다.

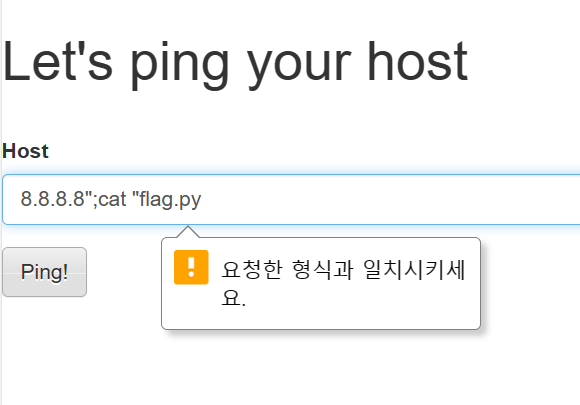

Host 칸에 아무 값이나 입력해보았다.

오 ..

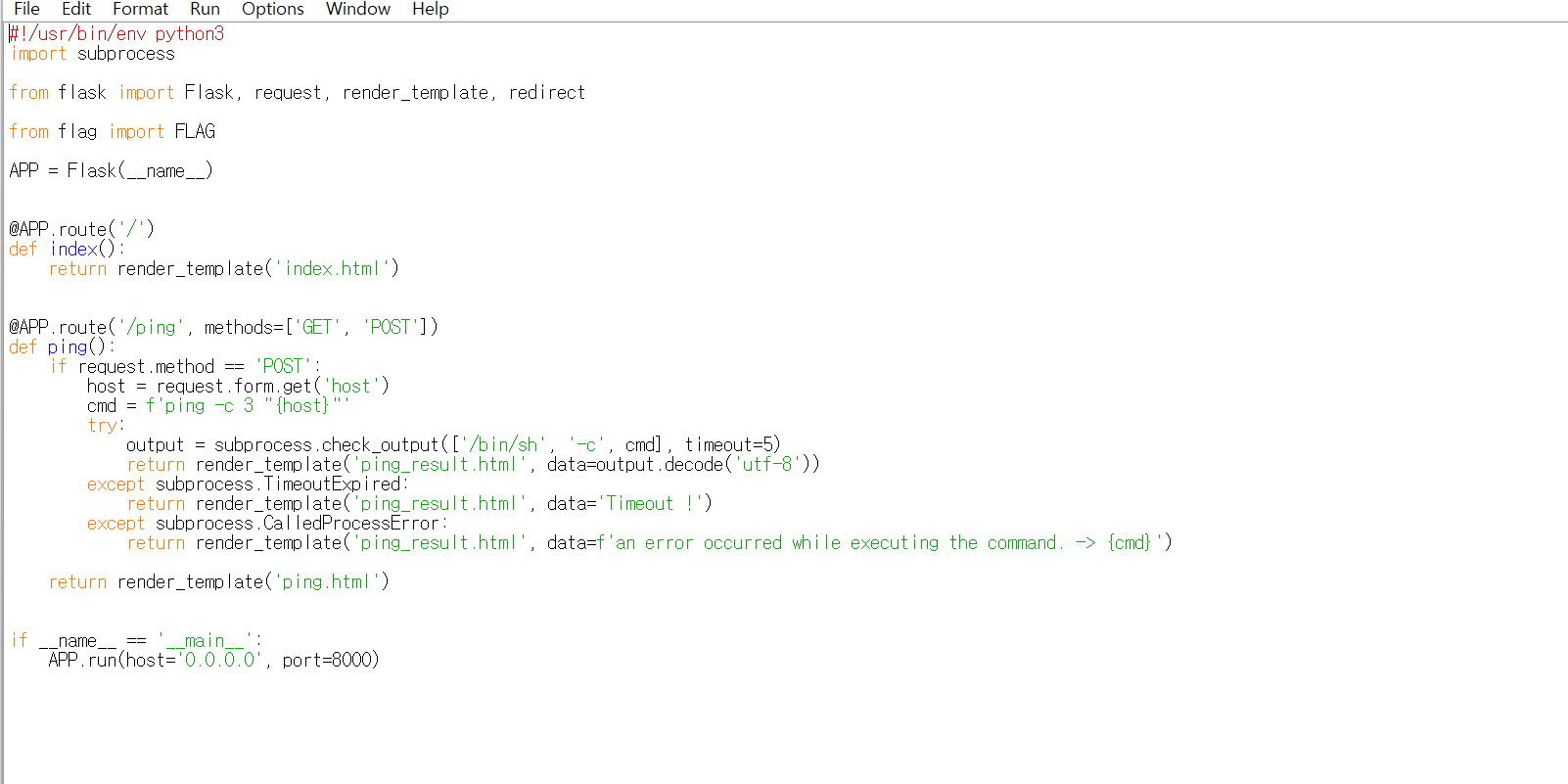

소스코드를 살펴봐야겠다

{host}부분에 command injection 취약점이 발생할 명령을 삽입해야할 것 같다

문제에서 플래그 값은 flag.py에 존재한다고 하였으므로 cat 명령어를 이용해 파이썬 파일 읽어오면 될듯하다

계속 요청한 형식과 일치하라고 뜨는데 소스코드에는 따로 요청형식이 없어 개발자 도구를 사용했다.

확인한 결과,a-z와0-9숫자라는 조건과 5~20자리입력 길이까지 제한하고 있다

페이지에서 탐지를 한다면 pattern 값을 지우고 입력하면 된다.

패턴값을 모두 지운 후, cmd의 값을 다음과 같이 수정하여 입력 창에 값을 다시 넣어주었다.

결과창에 플래그 값이 나왔다 !!

성공!!

참고용 티스토리

- Dreamhack command-injecti.. : 네이버블로그 (naver.com)

- [Dreamhack] command-injec.. : 네이버블로그 (naver.com)

'소학회 > Dreamhack' 카테고리의 다른 글

| [Dreamhack-워게임] xss-2문제풀이(미완성) (1) | 2023.10.06 |

|---|---|

| [Dreamhack-워게임]xss-1 (0) | 2023.10.04 |

| [Dreamhack] Cookies & Session, Cross-Site-Scripting (XSS) (0) | 2023.10.03 |

| [Dreamhack_워게임]ex-reg-ex (1) | 2023.10.02 |

| [Dreamhack]_Web Hacking_0926 (0) | 2023.09.26 |