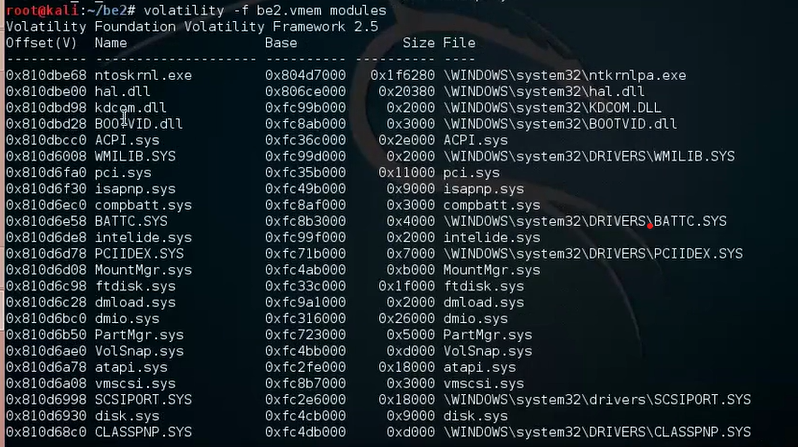

플러그인 활용분석1 (이미지정보,프로세스검사,Dll검사 )

이미지 인포 명령어 실행

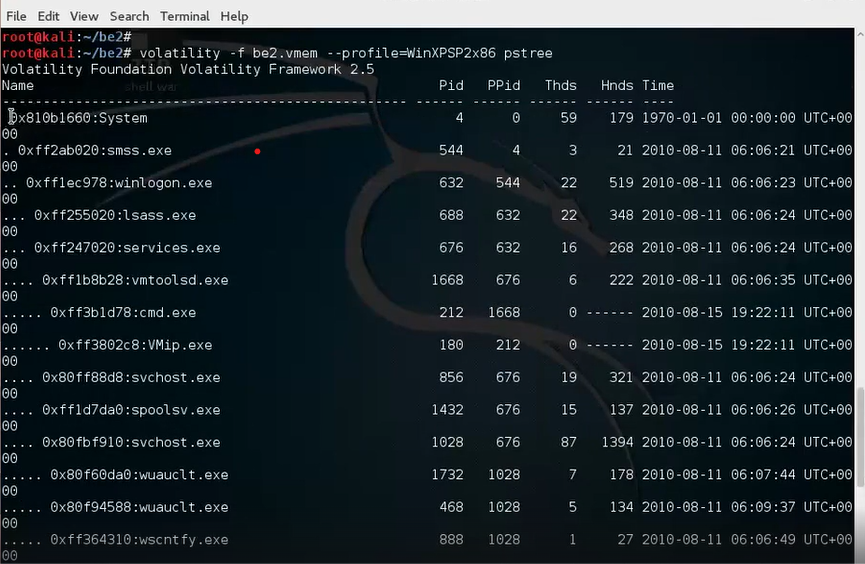

프로세스검색 =>pstree 명령어

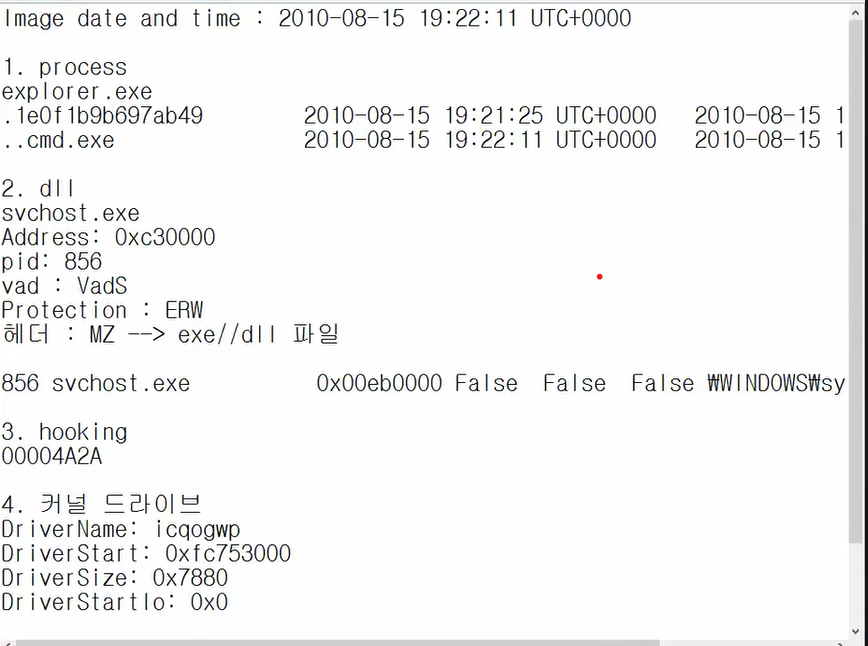

Image date and time : 2010-08-15 19:22:11 UTC+0000

1.process

explorer.exe

.1e0f1b9b697ab49

..cmd.exe

psview를 통해 숨겨진 정보가 있는 지 확인=>특별한 내용 없음

pslist 와 psscan이 다르면 정상적이지 않다고 의심을 해봐야함 <<logonui는 pslist랑 psscan이 원래 다름

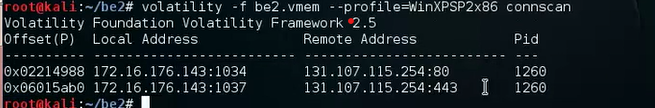

ip확인시 마이크로소프트 이용한 것을 알 수 있음 (131.107.115.254.443)

의심스러운 프로세스 덤프하기

-> 얘는 덤프 불가 ..

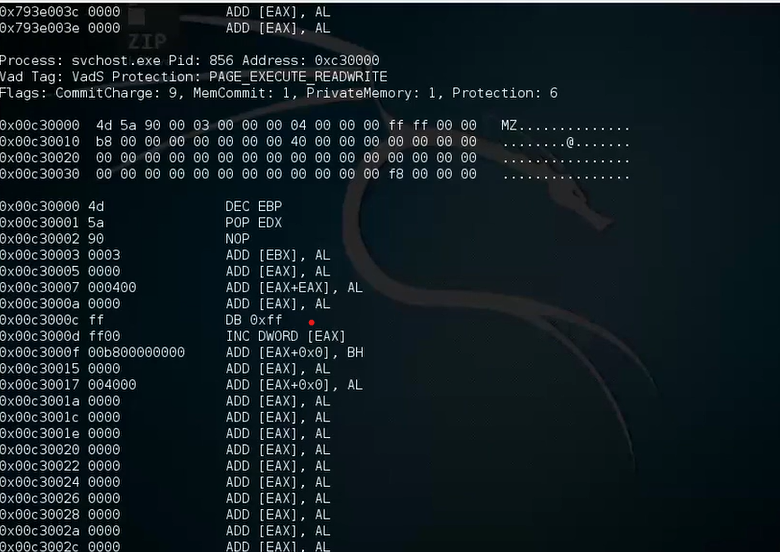

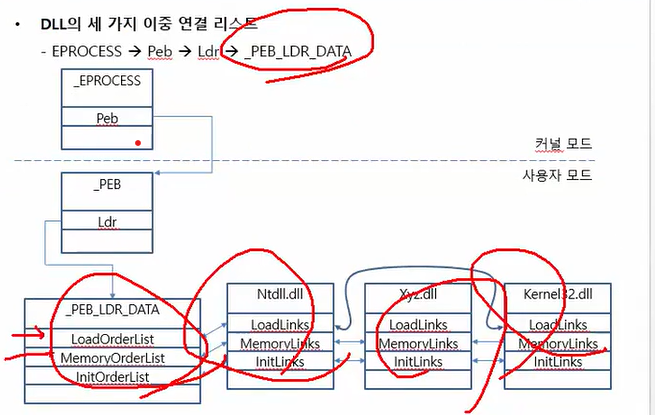

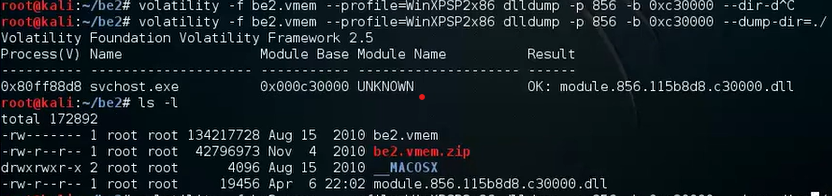

2. dll

svhost.exe

pid:856

vad: vad S/F -> exe 파일에서 불러온 것이 아님을 의미

Protection:ERW

헤더: MZ -> exe//dll 파일

두 번째가 비정상적인 허ㅕㅇ태를 띄고 있음_ 856 svhost.exe 0x0eb0000 False False False

;

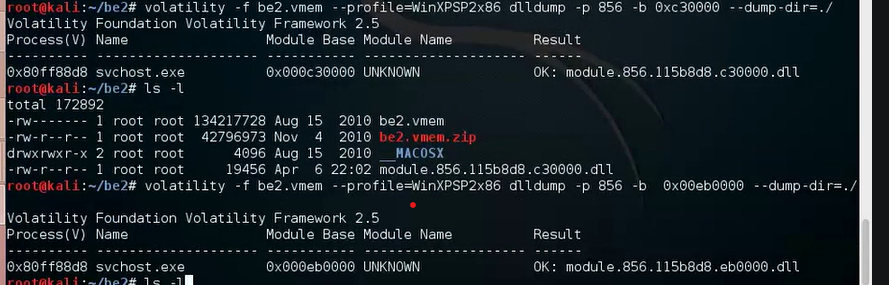

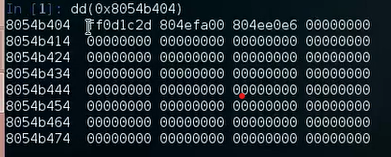

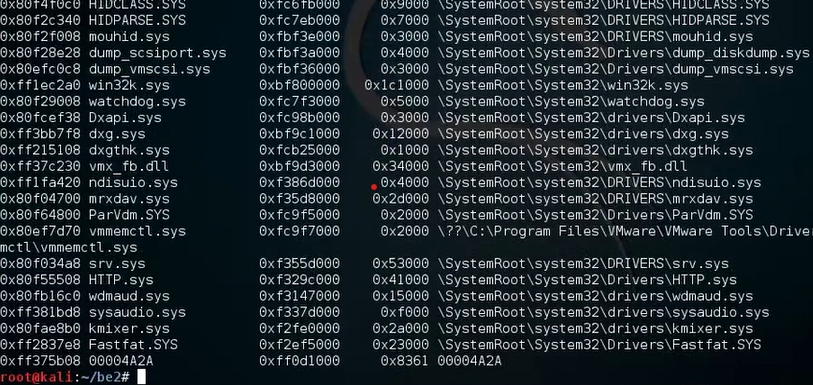

후킹검사

apihooks 가 걸린 것들을 모두 호출 <<< 오래걸림

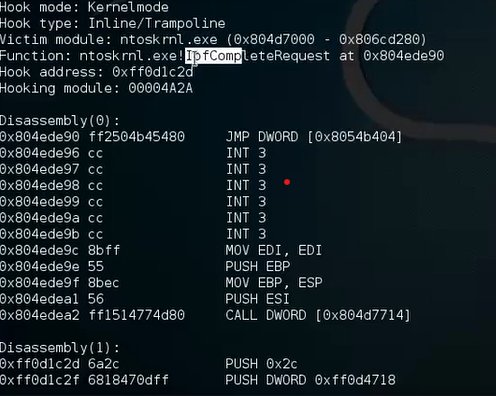

후킹모드로 간다면 00004A2A // 따라서 지금 후킹 되어있는겨 ..

JMP (점프)를 0x805b404 로 하고있음

검색어 dd를 통해 0x805b404의 주소 ff0d1c2d 알아냄

DIsassembly(1) 첫 번째 줄의 주소와 동

ff0d1c2d는 Hooking address로 => 외부 모듈을 참고하고 있어서 ... 얘 의심 가능

dd// 덤프형태를 보여줌

HookedSSDT //SSDT에 관련된 후킹들 보여줌

00004A2A 굉장히 많이 보임 ..-> 후킹되어있는 부분들이 많음을 의미

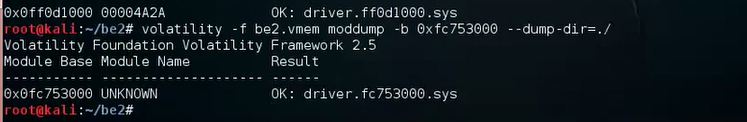

플러인 활용분석2(디바이스 드라이브 검사,기타정보,기초정적분석)

#콜백 검사

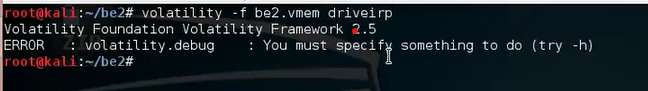

# driverip

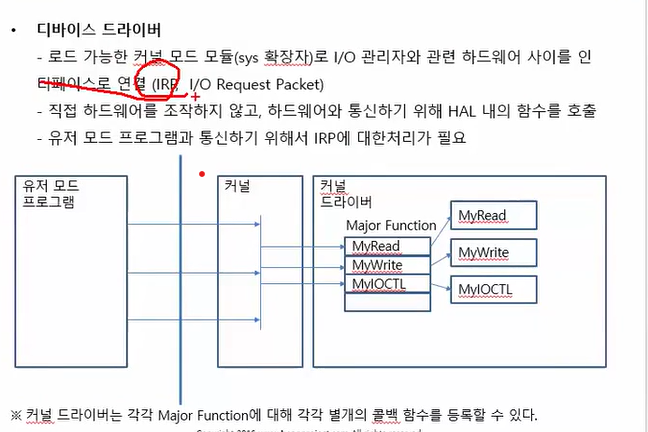

4. 커널 드라이브

DriverName: icqogwp

DriverStart: 0xfc753000

DriverSize: 0x7880

DriverStartl0: 0x0

오른쪽 사진 보면 대부분이 루트로부터 시작하지만 맨 아래만 다름 => 이상하다고 의심해봐야함.

;

;

추측하기로 트로이 목마 .. 후킹이 커널드라이브도 감춰주고있는것으로 봐야함

1e0f1b9b607ab49 실행시키면서 cmd.exe를 또한 실행됨

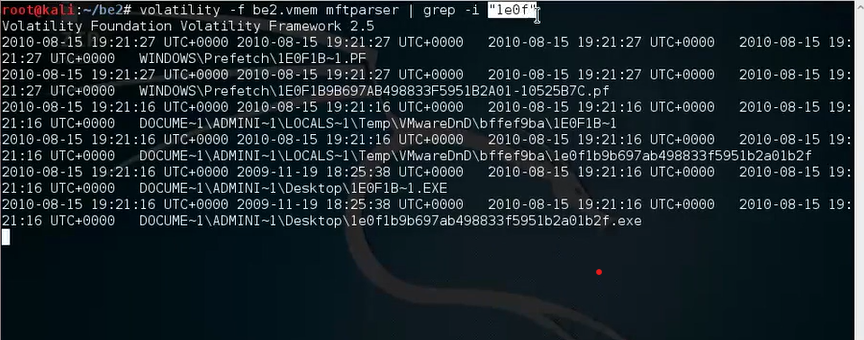

파일 시스템 내에 남아있는 파일 정보들을 확인 가능

-i 옵션시 대소문자 상관 xx

프리패치 파일 조사 ..... (PF파일 == 프리패치 파일)

악성코드의 실행여부를 판단하기 위해 감염된 시스템 내의 프리패치 파일의 생성 시간과 그 외 다른 속성을 조사해야함

윈도우 시스템에서 악성코드 및 실행 파일 구동 시, 그에 대한 프리패치 파일 생성 가능

; ( 기초정적분석)

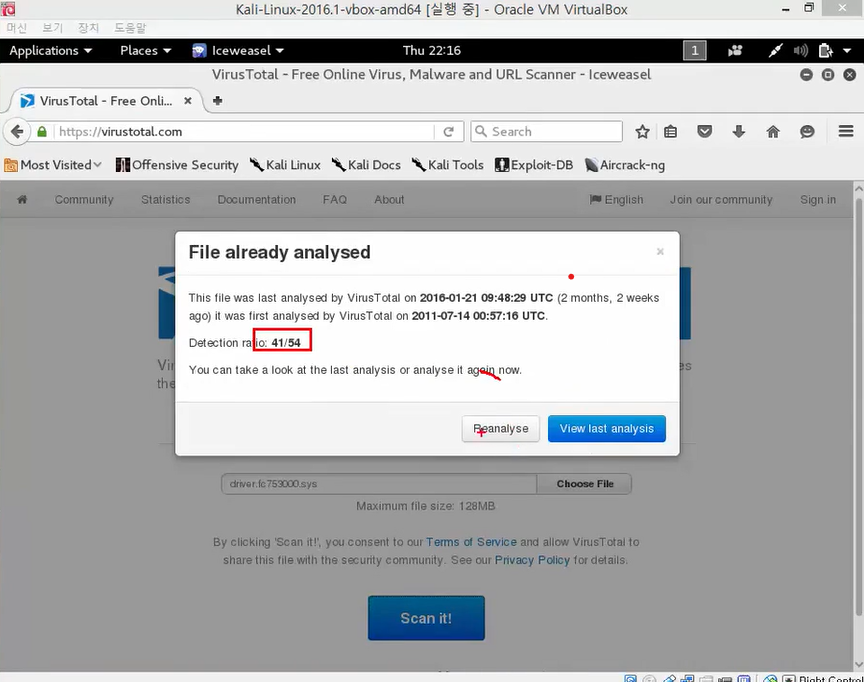

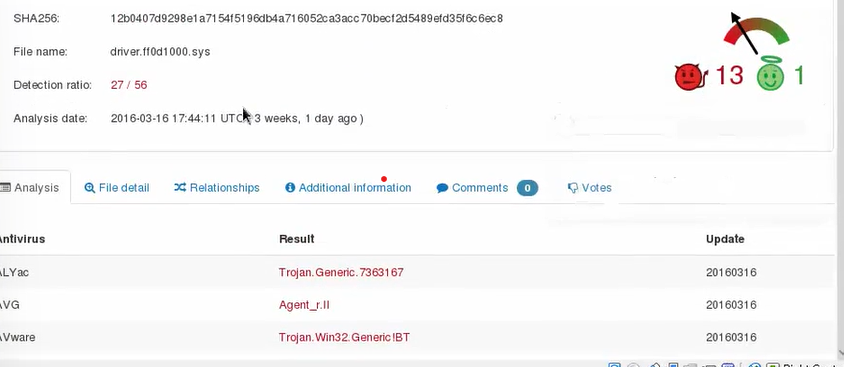

virustotal.com 에 바이너리 파일들 올려주기

커널드라이브가 루트킷의 역할하고 있음

다른파일들 올렸을 때는

Trojan역할을 하고 있음

'소학회 > 인프런_강의정리' 카테고리의 다른 글

| [해킹대회(CTF)출전을 위한 시스템해킹(Pwnable)입문]_0926 (0) | 2023.09.26 |

|---|---|

| [Memory Forensic Volatility 와 악성코드 분석] ~8/13 강의 정리본 (0) | 2023.08.14 |

| [Memory Forensic Volatility 와 악성코드 분석] ~8/8 강의 정리본 (0) | 2023.08.08 |

| [Memory Forensic Volatility 와 악성코드 분석] ~7/31 강의 정리본 (0) | 2023.07.30 |

| [Memory Forensic Volatility 와 악성코드 분석] ~7/24 강의 정리본 (0) | 2023.07.24 |