[플러그인을 이용한 프로세스 분석]

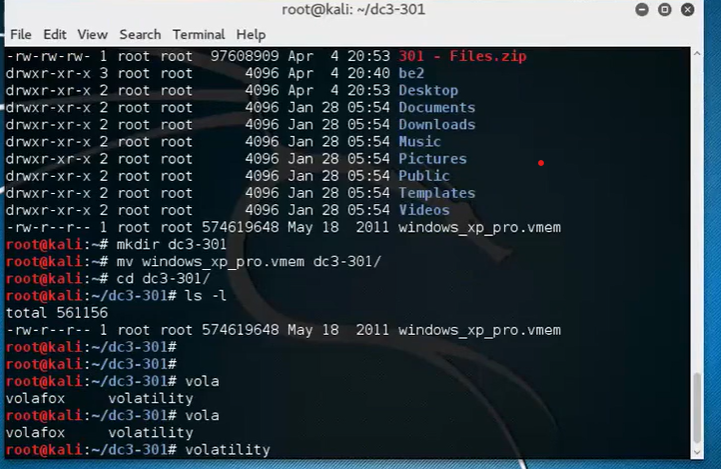

프로세스 실행 리스트 정보 확인 – pslist

프로세스 실행 리스트 정보 확인 – psscan

특별한 내용 X

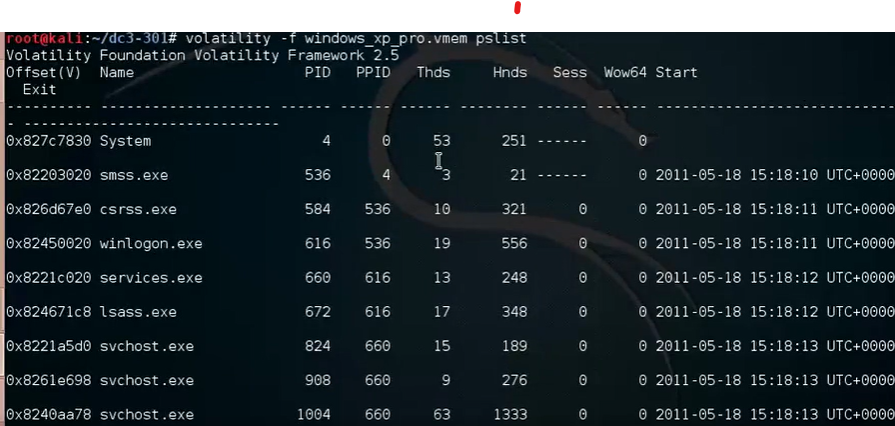

프로세스 실행 리스트 정보 확인 – psxview

쓰레드 변화확인 가능

티파니 파일이 수상해 보임

아마도 인터넷익스프로어를 통해 타고 들어왔을것 ..

[DC3 Windows Memory Image Analysis 실습]

시나리오 : http://gerbenkleijn.com/wp-content/uploads/2013/10/CFR-412-Complete.pdf

- 큰 회사의 고용인은 컴퓨터 남용으로 고발당했다. 동료들은 시스템 관리자에게 컴

퓨터를 사용하여 하루 종일 게임을 하거나 메시지를 보낸다고 증언했다. 시스템 관리

자는 그 고용인의 시스템을 모니터하여 그 사용자가 Virtual Machine을 사용하는 것

을 알아냈다. 고용인은 그 시스템을 Suspend하고 있었기에 그 vmem의 정보를 수집

했다.

#이미지가 만들어졌을 때 로컬 날짜와 시간은 언제?

로컬날짜와 시간:2011/5/18 17:27:48

#어떤 OS를 사용하고 있었는가?

WinXPSP2x86/WinXpSP3x86

-> 위의 두 가지 질문들 이미지인포 명령어 검색시 알 수 있음

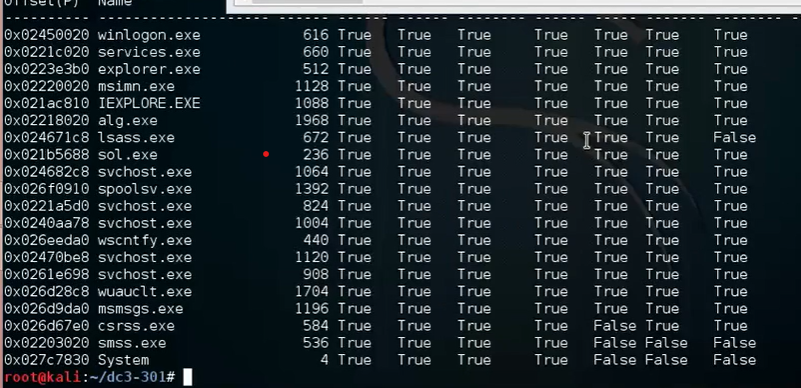

pslist,psscan으로 검색하여 아래 질문 검색가능 (+강의에선 psㅌview,pstree까지 검색해봄)

#어떤 프로세스들이 동작중이였는가? (pid와 함께 분석)

msimn.exe 1128

IEXLORE.EXE 1088

sol.exe 672

msmsgs.exe 1196

검색 크롬이용/

ex 크롬에 msimn.exe 검색어 입력

-> 메일서비스에서 이용하는 것을 대충 알 수 있음

ex 크롬에 sol.exe 검색어 입력

->이미지로 들어가면 사용자가 카드게임을 하고 있었음을 알 수 있음

#어떤 프로세스들로 인해서 고발당해야하는건가?

game-sol.exe

massage-msmsgs.exe

메일-msimn.exe

디렉토리 지정해달라는 오류가 생김 ...

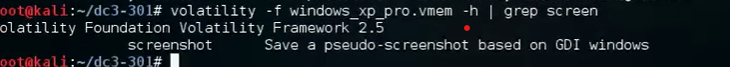

#활동중인 윈도우창을 스크린 샷으로 증명하라

-> 위의 사진에서 greo screen 제외하고 먼저 검색어 입력 후 위와 같은 명령어들 입력

[악성코드 개요]_악성코드 분석 기초

악성코드 // 악의적인 목적을 위해 작성된 실행 가능한 코드의 통칭

•악성코드 특성

- 주요 증상: 네트워크 트래픽 발생, 시스템 성능 저하, 파일 삭제, 이메일 자동발송, 개인 정보 유출, 원격 제어

- 대다수의 컴퓨터 침입과 보안 사고의 한 부분으로 역할 수행

- 사용자, 컴퓨터나 네트워크 등 다양한 범위를 가짐

• 악성코드의 종류

바이러스, 트로이 목마, 웜, 루트킷, 스케어웨어

*트로이목마_ 하나의 프로그램을 실행했지만 결국엔 여러 프로그램들이 돌려지는 것 ....(!!)

*스케어웨어_ 첫 회에 나오고 죽지만 계속 남는 ... 조연 느낌의 .... 심리적으로 계속 압박을 주는 압박코드느낌

마케팅 등의 정보 수집 목적으로 악용되었으나, 점차 사용자의 금융정보과 같은 민감 정보를 갈취하는 방향으로 진화중

[악성코드 분석론]

• 대부분의 경우, 사람이 읽을 수 없는 형태의 실행 파일

• 전체적인 그림을 그리려면 다양한 도구가 필요

정적 분석 // 악성코드를 실행하지 않고 조사

- 기초 정적 분석

- 고급 정적 분석

동적 분석 // 악성코드를 실행하면서 분석

- 기초 동적 분석

- 고급 동적 분석

[악성코드 분석 방법론-1] //정적,동적 분석을 확인하는 시간

정적,동적 분석의 차이점 실행하지 않거나 실행하면서 분석을 하는지가 가장 큼

기초분석은 몇 가지 툴에 의해 결과 값만 보고 확인하는 것

고급 정적/동적 분석은 어셈블리어 확인하며 정확하게 어떤 파라미터들이 전달 되고 어떤 방향으로 전달되는지 확인하는 것

기초 정적 분석 // 대부분 virustotal 사용

- 악성 여부를 판단하는 안티바이러스 도구 사용

- 악성코드를 판별하는 해시 사용

- 파일의 문자열, 함수, 헤더에서 개략적인 정보 수집

특징

- 실제 명령어를 보지 않고 실행 파일을 조사

- 기능 정보와 그 정보를 이용해 간단한 네트워크 시그니처를 생성

- 직관적이며 신속히 수행

- 정교한 악성코드 분석에 비효율적이고 중요한 행위를 놓칠 수 있다.

-> 그저 정말 간단하게 확인하는 것

PIED- 어떤식의 오류?? 무슨 프로그램 써야하는지 알려줌

PEView- PE헤더 알 수 있음

Dependency Walker- 어떤함수들을 주로 사용하는 지 알 수 있음

* + studPE 도 많이 사용

기초 동적 분석

- 악성코드를 실행한 후 유효한 시그니처를 만들거나 감염 흔적을 제거하는 두 가지

모두를 위해 시스템의 행위를 관찰

- 안전한 실행을 위해 자신의 시스템이나 네트워크에 피해에 대한 위험 없이 연구용

으로 실행할 수 있는 환경을 설정 필요

※ 기초 정적 분석 기법, 기초 동적 분석 기법은 깊은 프로그래밍 지식이 없는 사람도 사용할 수

있지만, 모든 악성코드 분석에 효과적이라고 할 수 없으며, 중요 기능을 놓칠 수 있음

Procexp- 어떤 프로세스들이 죽었는지 알 수 있음

Regshot- 비포 스크린 샷 찍어뒀다가 에프터 스크린 샷과의 레지스터 변경된 것들 확인

고급 정적 분석

- 프로그램의 명령어가 하는 작업이 무엇인지 파악할 목적

- 실행 파일을 디스어셈블러로 로드해 악성코드의 내부를 역공학하는 과정

- 프로그램의 정확한 내용 파악 가능

- 기초 정적 분석 보다 훨씬 어렵고 디스어셈블리에 특화된 지식, 코드 구성과 윈도우

운영체제 개념을 요구

고급 동적 분석

- 디버거를 이용해 동작하는 악성 실행 파일의 내부 상태를 점검

- 실행 파일에서 세부 정보를 추출하는 다른 방식을 제공

- 다른 기법으로 알아내기 어려운 정보를 획득할 때 특히 유용

디버거

- 다른 프로그램의 실행을 테스트하거나 검사할 때 사용하는 소프트/하드웨어

- 프로그램 작성시 발생하는 버그를 개선하기 위함

- 프로그램이 실행되는 동안 프로그램이 하는 일에 대한 관찰과 통제 가능

'소학회 > 인프런_강의정리' 카테고리의 다른 글

| [해킹대회(CTF)출전을 위한 시스템해킹(Pwnable)입문]_0926 (0) | 2023.09.26 |

|---|---|

| [Memory Forensic Volatility 와 악성코드 분석] ~8/29강의 정리본 (0) | 2023.08.28 |

| [Memory Forensic Volatility 와 악성코드 분석] ~8/8 강의 정리본 (0) | 2023.08.08 |

| [Memory Forensic Volatility 와 악성코드 분석] ~7/31 강의 정리본 (0) | 2023.07.30 |

| [Memory Forensic Volatility 와 악성코드 분석] ~7/24 강의 정리본 (0) | 2023.07.24 |