<인프런 - 기초부터 따라하는 디지털포렌식 (손지훈)>

[강의정리]

섹션2.침해사고 대응기법,해커의 발자취를 찾아라!!

-> 침해사고 대응기법중 메모리 포렌식에 대해 배움

메모리: 프로그램 올라갈 수 있는 공간

설치프로그램 : Volatility , Windows Terminal

*시스템환경변수에 등록하면 어느 경로에 있든 어디든 접속할 수 있다*

Volatility: 메모리 관련 데이터를 수집하는 도구

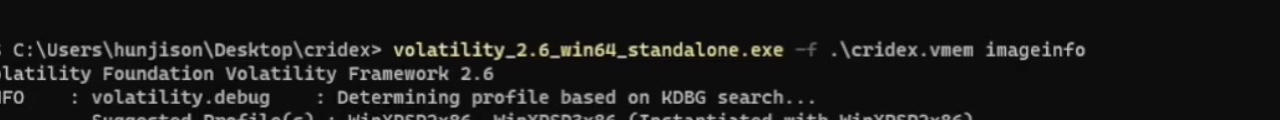

volatility -f <이미지>imageinfo // 메모리 덤프를 보고 어떤 운영체제의 메모리인지 찾는 명령어

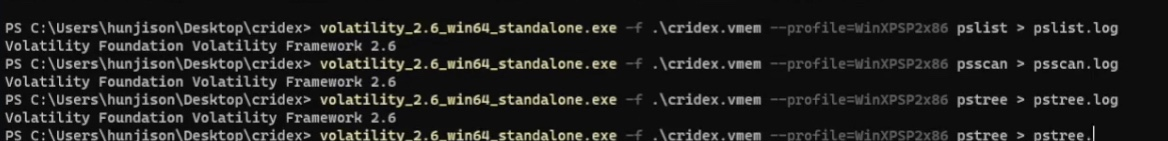

pslist : 프로세스들의 리스트를 출력 / 시간순서대로 출력

프로세스들이 너무 많이 뜨니까 명령어 뒤에 >pslist.log 치면 pslist.log 파일 생기고 Notepad++들어가서 확인하면 된다!

psscan : 숨긴프로세스를 볼수있음

pstree : PID,PPID기반으로 구조화하여 보여줌 (+PPID는 parents의 PID임)

psxview : pslist와 psscan을 한눈에 볼 수 있음

*pslist와psscan가 false true면 공격자가 의도적으로 숨긴 프로세스라고 가정할 수 있지만 매번 이런 것은 아니다*

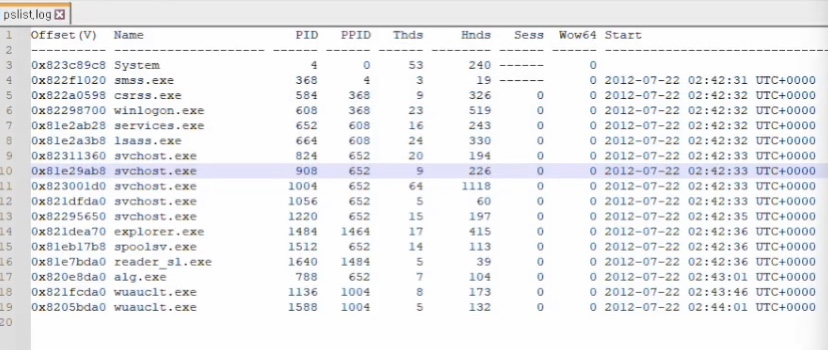

( name에 올라와있는 것들은 프로세스들이다. )

의심스러운 프로세스들의 목록!

svchost.exe로 악성코드들이 많이 변조하며 만일 이것이 있다면 의심해볼 필요가 있다.

svchost.exe // 윈도우의 서비스를 처리하는 컴퓨터 프로세스

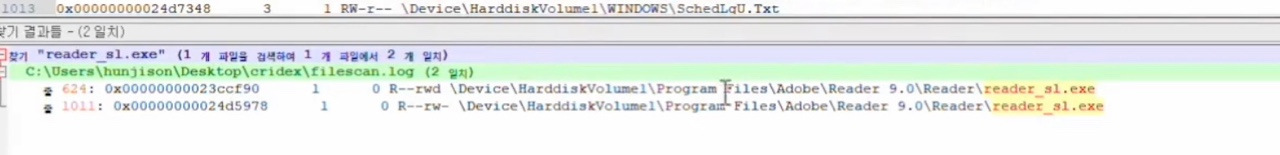

최근에 pdf를 통한 악성코드 매우 많다!

cmdline: 프로세스가 실행될 때 인자값을 볼 수 있음

consoles

cmdscan

filescan:메모리 내에 존재하는 모든 파일에 대한 정보

dumpfiles->reader_sl.exe추출

virustotal =>바이러스 토탈에 넣어주면 애매한 결과가 나옴 => [ 결과:악성코드일지도 모른다 ] 도출

connections->연결된 TCP통신출력

_strings환경변수 설정하기..(많은시간 소요된다)

reader_sl.exe가 악성pdf문서를 읽고 취약점을 발견후 url접속 => 은행 관련피싱

포렌식을 하기 위해선 해킹기법에 대한 이해, 운영체제 전반,컴퓨터적인 전공지식 필요하다.

[실습정리]

imageinfo를 통해 어떤 메모리인지 알기위해서 먼저 사용!!

Volatility를 통해 처음으로 분석한 이 이미지에 들어있던 프로세스들의 리스트이다.

프로세스를 볼 수 있는 도구로 pslist,psscan,pstree,psxview를 사용하면된다 !!

이런게보인다 ..신기하다

강의대로 따라가면 은행관련 피싱임을 알 수 있다 ... < 어렵다/ 실습까지오기 ..

;

[강의실습결과]Volatility Cridex 풀이

reader_sl.exe가 악성pdf문서를 읽고 취약점을 발견 후 url접속하면 은행 관련피싱임을 알 수 있다.

ctf-d ,Grrcon 2015 실습은 혼자서는 궁금한 것들과 안되는 부분이 많아서.. 팀원들과 스터디 후에 추가로 실습진행결과를 올려야겠다

;

[강의실습결과]CTF -d, GrrCon 2015풀이

아웃룩메일을 통해 해커가 AnyConnectInstaller.exe 파일 설치 / 따로 wce.exe w.tmp를 통해 관리자 패스워드 추출/ 원격데스크톱을 통해 관리자권한으로 무언가 해킹함을 알 수 있다.

;

강의시간만 따진다면 긴 시간은 아니지만 같이 실습하면서 진행해보니 훨씬 오래걸렸다.

아직 학교에서는 포렌식관련 수업을 해본 적이 없어서 이 강의를 기준으로 하다보니

실습하면서 존재하지 않는 파일이 뜨거나 실행이 잘 되지 않는 경우 등 많은 시간이 소요된 것 같았다. (강의 듣고 .. 실습하다가 또 안되면 강의듣고 .. 거의 강의 N회독해버렸다 그런데도 불구하고 에러들이 계속 생겨 아쉬웠다)

그래도 나름 포렌식에 대해 살짝 가까워진 기분이 들었다 (∗❛⌄❛∗)

;