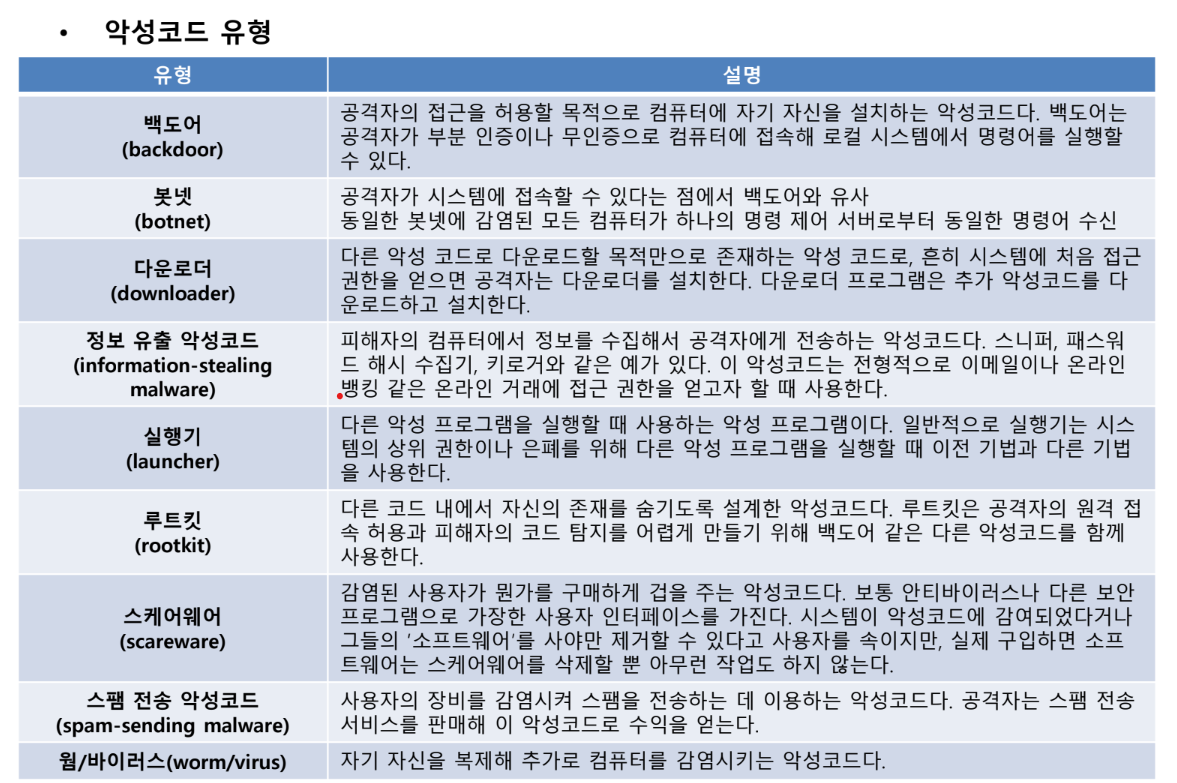

악성코드 주요활동

[악성코드 주요활동1]_다운로더와 실행기,백도어

다운로더와 실행기

-흔히 만날 수 있는 악성코드 유형

-인터넷에서 다른 악성코드 다운로드 후 로컬시스템에서 실행

특징

-종종 익스플로잇과 함께 세트를 이룸

-URLDownloadtoFileA & WinExec API를 사용

;

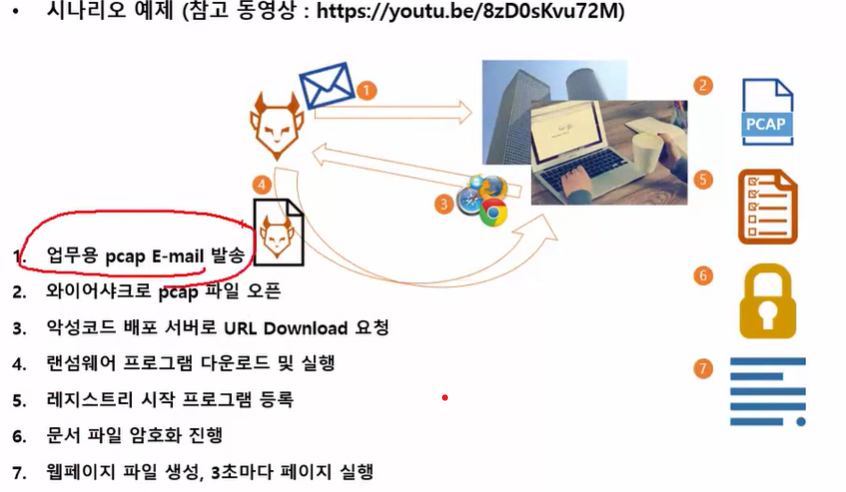

시나리오 랜섬웨어 모의실습 동영상 봄

;

백도어

-공격자가 희생자 머신에 원격 접속 할 수 있게 도와주는 악성코드의 한 종류

-악성코드 중에서 흔히 발견되는 유형

-webshel,MSF,netcat,binary

; Rapid7에서 MSF사용가능 ;

[악성코드 주요활동2]_인증번호 탈취,지속 메커니즘

//사례로 뽐뿌 가 난리되었던 적 있음

지속메커니즘

-시스템의 권한을 획득한 후 해당 시스템에 오랜 기간 동안 상주하기 위한 기술

지속메커니즘 유형

- 레지스트리 조작

- 트로이목마화된 시스템 바이너리

- DLL로딩 순서 하이재킹

;Reg.exe 파일 실행 후 실습하기 ..

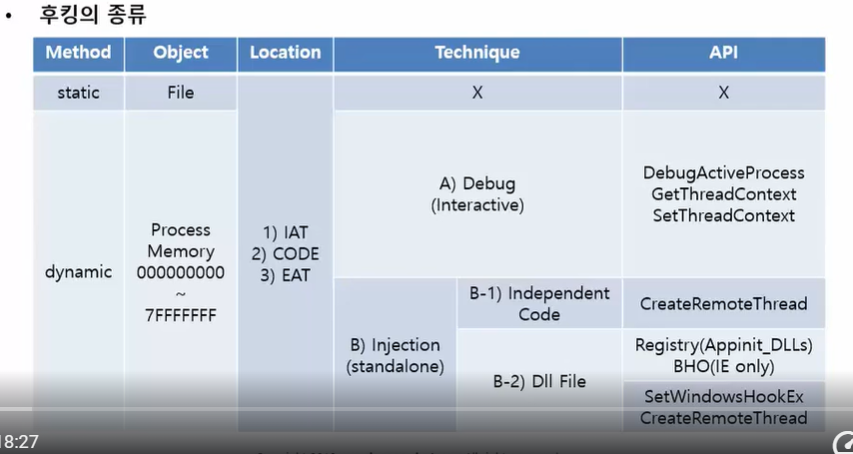

[악성토드 주요활동3]_ 권한 상승, 후킹

[후킹]

-정보를 가로채거나 실행 흐름을 변경하여 원래와는 다른 기능을 제공하는 기술

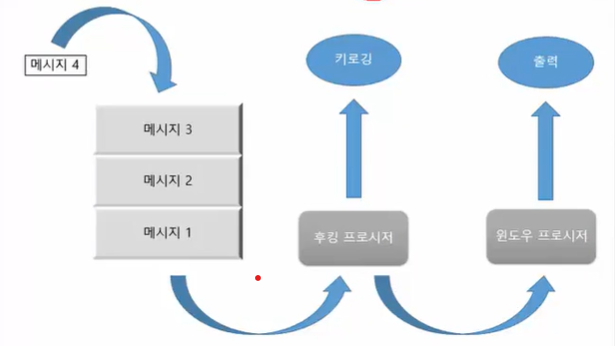

-메시지 후킹 (Message Hook)

정의, SetWindowsHookEx 함수 사용

//메시지 큐에 메시지 쌓이면 바로 프로세스들 처리 -> 프로세스 전달하는 길을 끊으면 후킹 ..

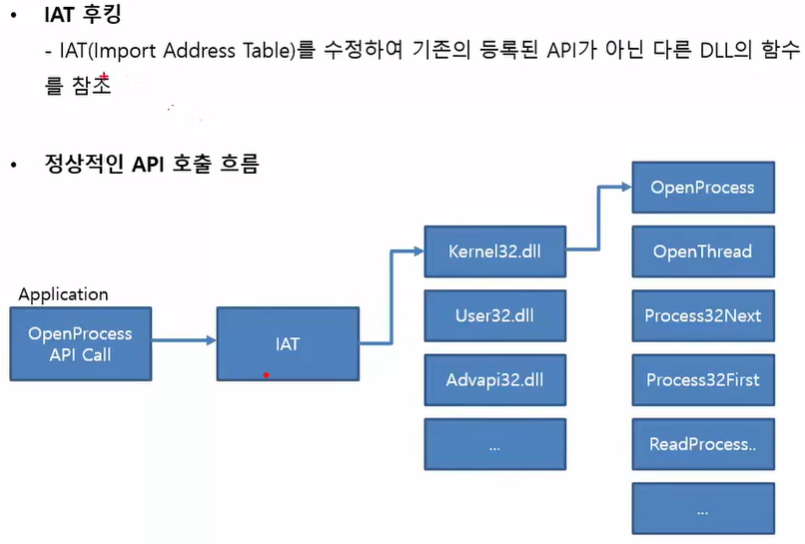

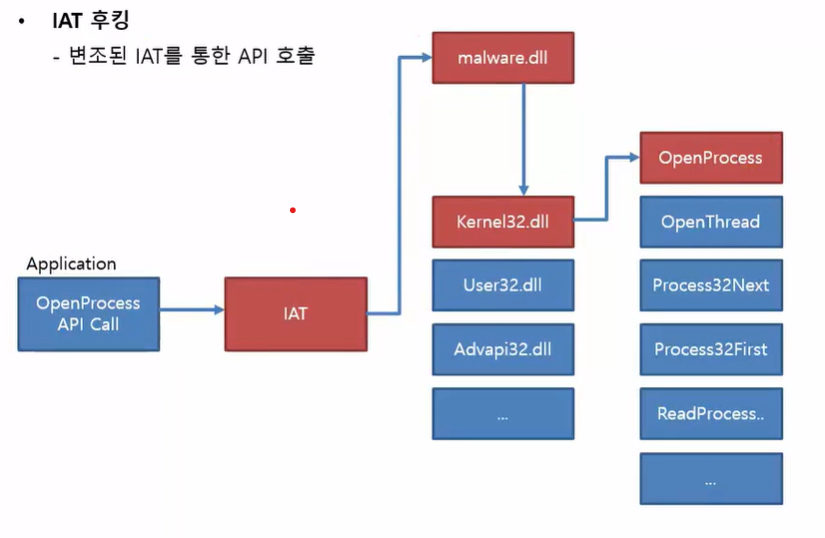

[IAT후킹]

변조된 IAT를 통해, 멀웨어가 오픈프로세서 사용될 때 중간에 조작하거나 감염시킴

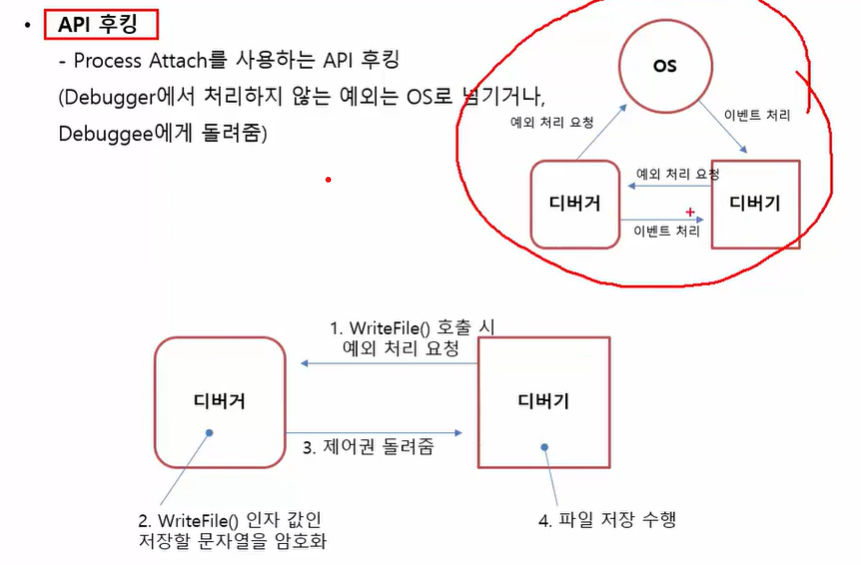

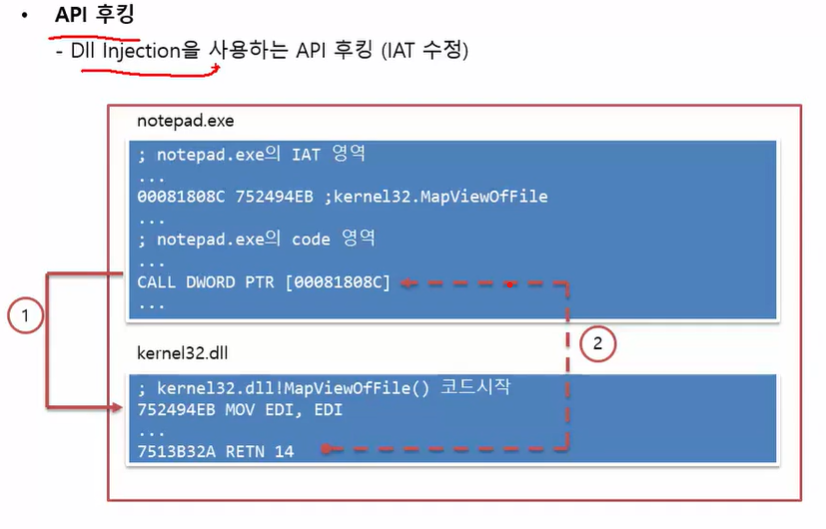

[API후킹]

IAT 영역이 이미 바뀌었기 때문에

원래는 notepad.exe->kernel32.dll 로 점프해야했지만 중간에 hookiat.dll을 거쳐 진행됨

당연히 중간에 껴 있ㄱ ㅣ 때문에 조작될 가능성 up but 사용자는 모름

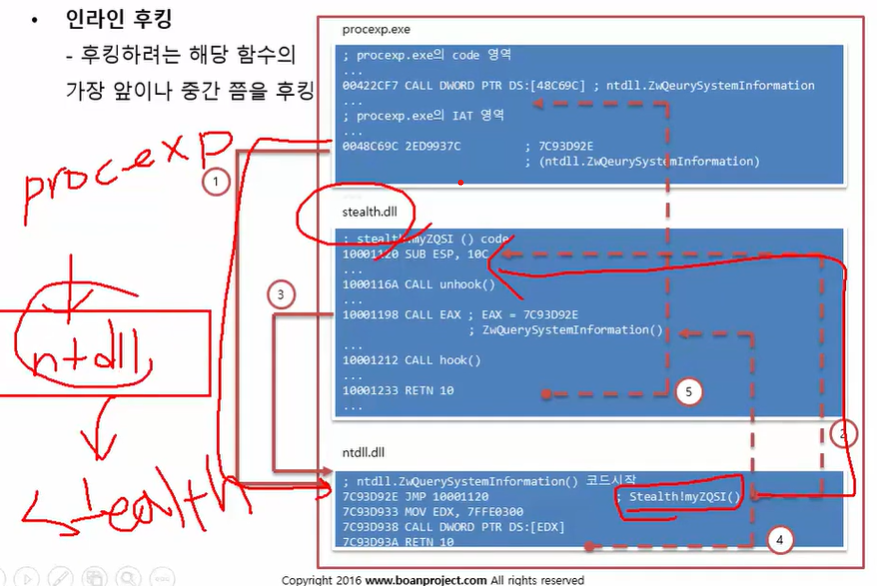

[인라인 후킹]

-후킹하려는 해당함수의 가장 앞이나 중간 쯤을 후킹

인라인 후킹 사용빈도 높음, iat 잘 걸림 (???)// 탐색 쉬움

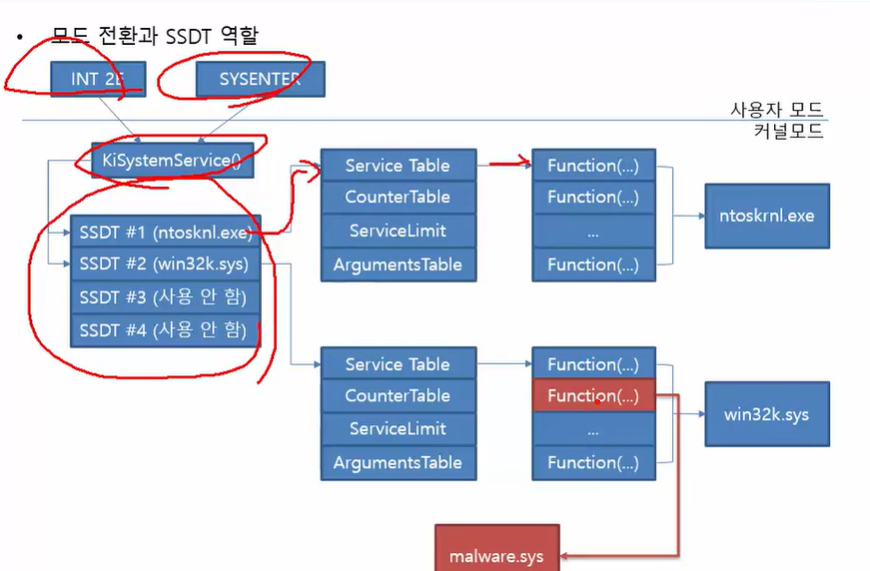

[SSDT 후킹]

커널모드를 연결해주는 중간자 역할//SSDT

//win32가 변조된 사례

[악성코드 주요활동4]_ 루트킷,패킹

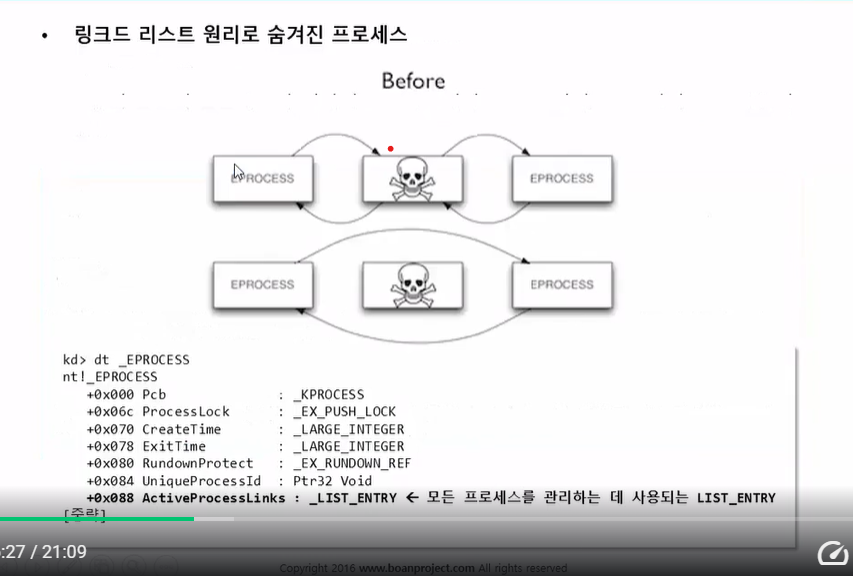

루트킷

-흔적을 남기지 않는 도구(침투를 성공한 공격자가 은밀하게 침투한 상태를 유지하도록 도와주는 프로그램)

-본래 어원은 루트 권한을 얻기 위한 툴을 지칭

-루트킷 자체가 악의적인 역할은 아님

루트킷 기능

-프로세스,파일,네트워크 커넥션 숨기기

-시스템에 접속하기 위한 백도어 설치

패커 // 실행 파일 압축기

사용 목적

- PE파일의 크기를 줄이고자 하는 목적

- PE파일 내부 코드와 리소스(string, API 등)를 감추기 위한 목적

각종 백신 우회 방법[1/2]

- 시그니처 변경: 단순히 변수 몇 개를 추가 및 함수 위치를 변경하여 리빌드

- 쓰레기 코드를 통한 우회 방법

-네 줄이 수행된 결과를 보면 아무것도 바뀌는 것이 없음(대칭구조)

Themida(더미다)

- 지상 최고의 패커라 불림

- 안티 디버깅와 안티 분석, 언패킹 분석을 매우 어렵게 하는 안전한 패커

- VMware, 디버거, 프로세스 모니터(ProcMon, Process Monitor)분석을 방지하는 기능

- 패킹된 실행 파일은 이례적으로 크기가 큼

- 언패커가 존재하나 Themida 버전과 프로그램을 패킹할 때 사용한 설정에 따라 성공률이 다름

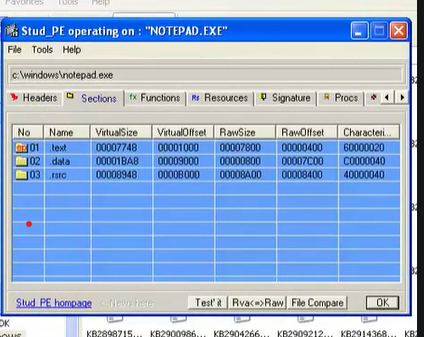

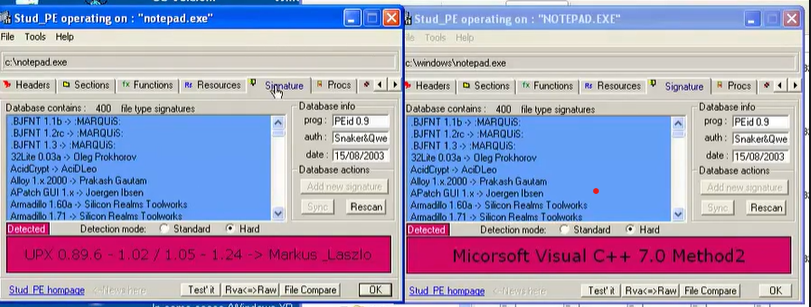

[UPX 실습]

notepad를 가져와 복사파일을 만든 후 실행시키면 패킹된 상태를 볼 수 있음. // 이전 파일과 압축률이 다름!!

-d // 언패킹( 원상태로 돌아감 )

왼쪽사진 형태가 이상한거임 (upx형태 !)

시그니처를 통해 알 수 있음

왼쪽은 upx를 통해 오른쪽은 마이크로소프트를 통해 패킹되었다 !